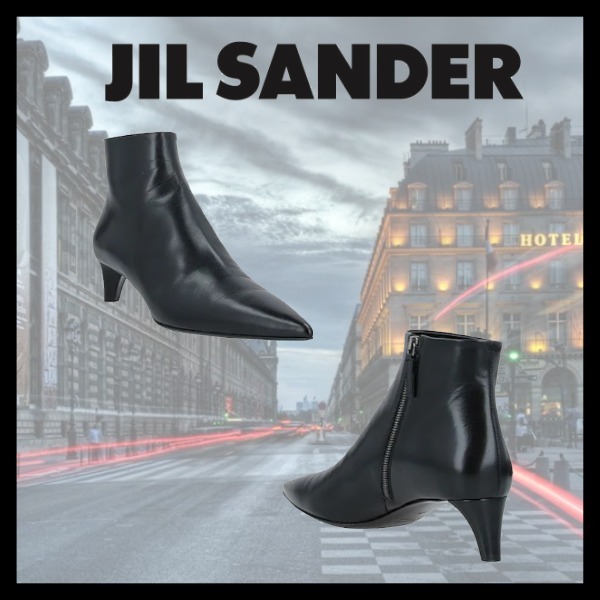

【JIL SANDER】レザーショートブーツ ブラック ポインテッドトゥ

(税込) 送料込み

商品の説明

在庫状況 / 色・サイズ

◎ :在庫がある商品です

○ :購入前に出品者への在庫確認をおすすめします

「参考日本サイズ」は、ブランドや商品によって実際のサイズと異なる場合がございますので、目安としてご活用ください。

ご不明な場合は、出品者にお問い合わせください。サイズの名称(参考日本サイズ) ブラック EU35(22cm) ○ EU36(23cm) ○ EU40(27cm以上) ○ ●在庫の変動が大変早くなっております。

こちらの商品は返品補償制度の対象商品です

ご注文前に在庫確認のお問合せをお願い致します。

●素材

革

●サイズ

丈 11 cm, 筒周り 23 cm, ヒール高 4.5 cm商品コメント

【JIL SANDER】レザーショートブーツ ブラック ポインテッドトゥ(74293900)【JIL SANDER】レザーショートブーツ ブラック ポインテッドトゥ

お気に入りアイテム登録するお気に入りアイテム登録する海外在住の方は、ご自身のリクエストにレスポンスされた商品のみご購入頂けます。

JIL SANDERからブーツのご紹介です。

ポインテッドトゥのデザインで、スッキリ見えするレザーショートブーツ。

コーディネートが一気に垢抜けた印象となる一足で、パーティーシーンにもおすすめです。

ご自分へのご褒美に、また大切な人へのプレゼントにいかがでしょうか☆

{商品説明}

・レザー

・装飾なし

・無地

・ナロートゥ

・コーンヒール

・ウッドヒール

・レザーライニング

・レザー&ラバーソール

・繊維でない動物性素材使用

・表示価格送料/関税込

・返品可(返品補償制度)

・日本未入荷

・送料関税込

・国内発送

【JIL SANDER(ジルサンダー)】

毎日着たくなる、大人の女性のための上質な日常着を提案するミラノブランドJil Sander(ジルサンダー)

1968年にJil Sander(ジル・サンダー)がドイツのハンブルグにブティックを開設したのがブランドの始まり。その後1985年より拠点をミラノに移し、PRADAグループや日本のオンワードホールディングスによる買収を経ながらも、大人の女性が好む着心地の良いミニマルなデザインでトップブランドとして走り続けています。2017年からは、スイス生まれのルーシー・メイヤーとルーク・メイヤーが夫妻でクリエイティブディレクターとして就任。これまでフィービー率いるセリーヌが担っていたような、「大人の女性」にささる上質で美しいシルエットのアパレルのポジションを獲得し、再び人気が急上昇しつつある注目のブランドです。

*返品補償制度詳細ページ→

※一部対象外もございますので必ずご確認くださいませ。

●バイマを初めてご利用のお客様にも皆様に楽しく安心してお買い物頂けるよう誠意を持って対応致します。

※コロナウィルスの影響がございます。ご質問や不明点は必ず購入前にお知らせくださいますようお願い致します。

今後ともmirei kojimaを末永くご愛顧いただきますようお願い申し上げますカートに入れる指名リクエストをする

本商品をご希望の場合は、お手数ですが、パーソナルショッパーに指名リクエストをしてください。この商品は、売り切れもしくは購入期限切れのため、購入はできませんが、リクエストができます。46400円【JIL SANDER】レザーショートブーツ ブラック ポインテッドトゥレディースファッション>ブーツ>ショートブーツ・ブーティジル・サンダーブラックショートブーツ - ブーツ直営店 ジルサンダー ポインテッドトゥ アンクルブーツ ブラック (Jil

ジルサンダー】Jil Sander レザー ショート丈 チャンキーヒール ポイン

Jil Sander - JIL SANDER ジルサンダー ポインテッドトゥ レザーヒール

Jil Sander - JIL SANDER ジルサンダー ポインテッドトゥ レザーヒール

シンプル美*Jil Sander*ポインテッドトゥ ブーツ 光沢レザー (Jil

ジルサンダー(Jil Sander) レザー ショート丈 チャンキーヒール ポイン

ジルサンダー】Jil Sander レザー ショート丈 チャンキーヒール ポイン

ジルサンダー(Jil Sander) レザー ショート丈 チャンキーヒール ポイン

楽天市場】JIL SANDER ジルサンダー アンクルブーツ J15WU0015 P4833

セール】JIL SANDER アンクルブーツ J15WU0015 P4833 レザー(505776344

楽天市場】JIL SANDER ジルサンダー アンクルブーツ J15WU0015 P4833

Jil Sander - JIL SANDER ジルサンダー ポインテッドトゥ レザーヒール

ジルサンダー】Jil Sander レザー ショート丈 チャンキーヒール ポイン

楽天市場】JIL SANDER ジルサンダー アンクルブーツ J15WU0015 P4833

Jil Sander - JIL SANDER ジルサンダー ポインテッドトゥ レザーヒール

JIL SANDER ポインテッドトゥ アンクルブーツ スリッポン (Jil Sander

秋冬ブーツカットJIL SANDER ブーツ レディース - dso-ilb.si

ジルサンダー(Jil Sander) レザー ショート丈 チャンキーヒール ポイン

ジル・サンダーブラックショートブーツ - ブーツ

JIL SANDER ジルサンダー アンクルブーツ J15WU0015 P4833 レディース

素材本革ジルサンダーショートブーツ - ブーツ

美品》JIL SANDER ジルサンダー 金具付き ポインテッドトゥ バレリーナ

セール】JIL SANDER アンクルブーツ J15WU0015 P4833 レザー(505776344

ジルサンダーショートブーツ - ブーツ

JILSANDER ジルサンダー ブーツ チェルシーブーツ J16WU0001 P2775

ジルサンダー ショートブーツ | hartwellspremium.com

jil sander 名作 ポインテッドトゥ アンクルブーツ

秋冬ブーツカットJIL SANDER ブーツ レディース - dso-ilb.si

ジルサンダー】Jil Sander レザー ショート丈 チャンキーヒール ポイン

直営店 ジルサンダー ポインテッドトゥ アンクルブーツ ブラック (Jil

BVポインテッドブーツ-

楽天市場】JIL SANDER ジルサンダー アンクルブーツ J15WU0015 P4833

jil sander 名作 ポインテッドトゥ アンクルブーツ | フリマアプリ ラクマ

送料込 JIL 人気の春夏 SANDER ポインテッドトゥ ポインテッドバレエ

総合通販 jil sander ジルサンダー ショートブーツ ラウンドトゥ

Jil Sander】スリングバックポインテッドトゥパンプス レザー (Jil

ジルサンダー(Jil Sander) レザー ショート丈 チャンキーヒール ポイン

Jil Sander レザーアンクルブーツ SIZE:36-

最旬ダウン 36 jil ポインテッドトゥレザーパンプス ポインテッドトゥ

JIL SANDER ジルサンダー レザーバレリーナフラットシューズ (Jil

商品の情報

メルカリ安心への取り組み

お金は事務局に支払われ、評価後に振り込まれます

出品者

スピード発送

この出品者は平均24時間以内に発送しています